谁人都不会料想到,一回看上去平常无奇的度假,居然能够致使自身历经辛苦积攒起来的加密资产会悄然无声地落入别个人之手,并且整个过程之中自身竟然全然没有察觉到 。

假日工作的疏忽

许多从事加密货币的人习惯于随身带着电子设备,借此利用碎片时间去处理事务。有一位用户,在陪伴家人度假的时候,挑选在酒店房间采用笔记本电脑开展工作。他觉得自身的操作是很常规的,仅仅是登录常用的交易平台去查看行情或者进行小额兑换。而这般在陌生网络环境里的操作习惯,实际上已然埋下了安全隐患。

不曾创建全新的钱包,未曾点击不明的链接,一切看起来宛如在家办公那般。不过对公共网络环境危险性的这般疏忽无视,常常是许多安全事件的始发源头。度假本来该是放松之时,把涵盖资产的工作带入内部,无形中致使注意力分散,使得安全警惕性降低了。

对话泄露关键信息

酒店的咖啡厅、大堂这类公共区域里,好多人会按习惯谈论工作 。这位用户那时正跟同伴交流 ,交流内容涵盖他用的钱包类型以及近期的一些市场操作 。他没察觉到 ,这些对话有可能被周围人无意间听到 。

于加密货币范畴之内,公然谈论自身的持仓情形或者所运用的具体的工具,这是具备极高风险的行为。潜藏有待攻击的人或许就在周边,他们仅仅需要捕捉到几个关键词,便能够锁定目标,进而着手谋划后续的攻击计划。好多用户尚未察觉到,隐私捍卫应当从物理环境起始。

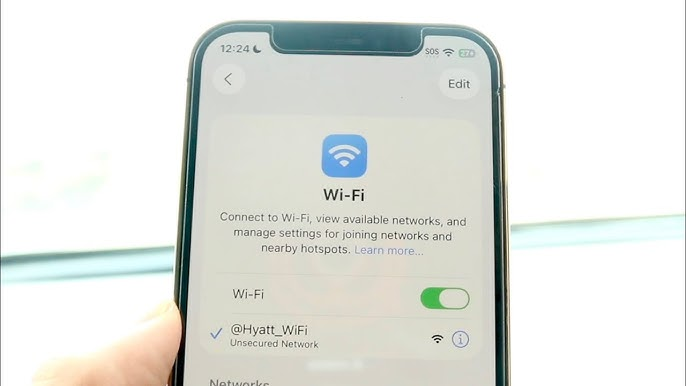

公共Wi-Fi的陷阱

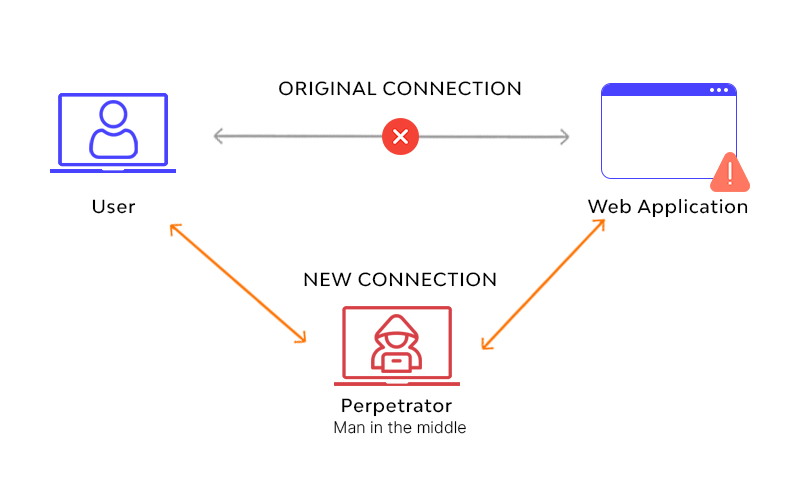

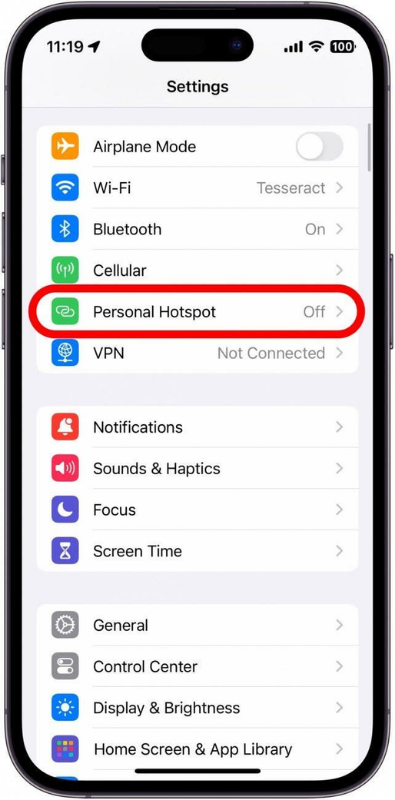

酒店所提供的公共Wi-Fi网络,咖啡馆所提供的公共Wi-Fi网络,本质而言是一个供所有用户设备共同分享的开放环境。在这样的网络当中,设备之间的通信并非全然处于隔离状态。攻击者能够借助简单的工具,扫描同一网络之下的其他设备,并且窥探其网络流量 。

虽然不少网站已然启用了HTTPS加密,然而在公共Wi-Fi的环境之下,风险依旧是存在着的。攻击者能够去部署“中间人攻击”,使之伪装成为合法的网络节点,进而截取甚至是篡改用户跟网站之间的通信数据啦。用户自认为自己连接的乃是酒店官网,可实际上有可能已经连接上了攻击者所搭建的虚假门户哟。

恶意代码悄然植入

截获用户网络流量的攻击者,能往其正浏览的网页里注入恶意脚本代码,这些代码可在前端页面隐藏着运行,用户看到的网页界面看上去一切正常,不过背后早就就在执行攻击者的指令了,这种攻击方式专业性较强,普通用户极其难以发现。

彼时,这名用户正于一个属其常用的、信誉颇佳的加密货币交易平台展开访问。页面加载呈现出未见任何异常的态势,他依照往常一样键入账号密码予以登录。然而,在页面背后被注入的代码已然着手监控他的操作行径,且静候触发时机去制造一项伪造的交易签名请求 。

被篡改的交易请求

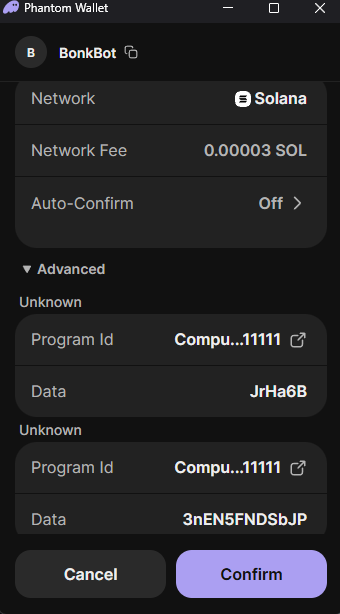

在那个时刻,当用户于平台之上开展一笔平常的代币兑换行为之际,恶意代码被触发了。它并没有径直弹出一个明晃晃要求转账能够被明显识别的窗口,原因是那种情形太易于引发怀疑。反之,它借助技术手段,形成了一个要求“授权”的请求,将其伪装成为平台兑换环节之中的一个正常步骤。

钱包插件弹出了签名请求窗口,其显示内容颇具技术化,涉及权限变更范畴,然而未显示明确的转账金额以及收款地址。用户鉴于正全神贯注于完成兑换事宜,并且信任该平台,所以未逐字逐句去审核请求的详尽内容,进而点击了“批准”。此动作,实际上赋予了攻击者操控其部分资产地址的权限。

安全习惯的深刻教训

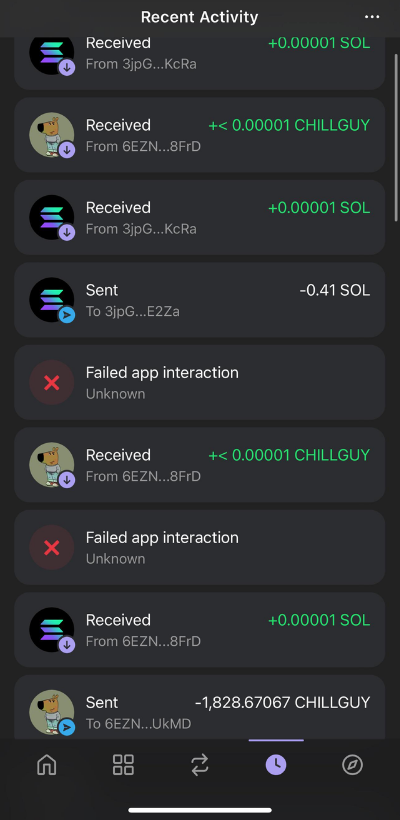

在这次事件当中,所幸的是,它发生在了该用户的,一个专门被用于交易的热钱包之上,而并非是那个存储主要资产的冷钱包,从而导致损失被控制在了一定范围之内,然而,它却暴露了两个严重的问题,第一个问题是,在公共场合当中讨论敏感金融信息,另外一个问题是,在签署钱包请求的时候,缺乏必要的谨慎。

不管钱包弹窗请求是否是由站点多么可信的网站发出或者软件来自何领域极其可靠的应用而来,每一回都必定得予以详尽审视。特别是于公用网络的背景范畴之内,请求遭受拦截以及被加以篡改的概率极大提升增加幅度很可观。最为稳妥的举措是,只要是牵涉到重要关键的授权或者金额较大的的交易的操作过程事宜行径,务必要在安全性高且私密的网络环境当中开展进行。

这般的那回经历给我们予以提醒,资产的安全状况,并非仅仅只是依靠于繁杂的密码以及技术方面的工具,而更是取决于平常生活之中每一个细微的安全习惯。你在公共的场合里,是不是曾经在不经意之间就透露了有可能会危及财产安全的信息呢?对于钱包的每一次签名请求,你有没有做到百分之百的谨慎进行核查呢?