设想一下,你仅仅才转出一笔比特币,随即就被一台量子计算机在半途给拦截住了,那笔资金转瞬间就消失于无形之中——这可不是科幻故事里的情节,而是未来加密领域有可能会遭遇的真切危机。

量子威胁迫在眉睫

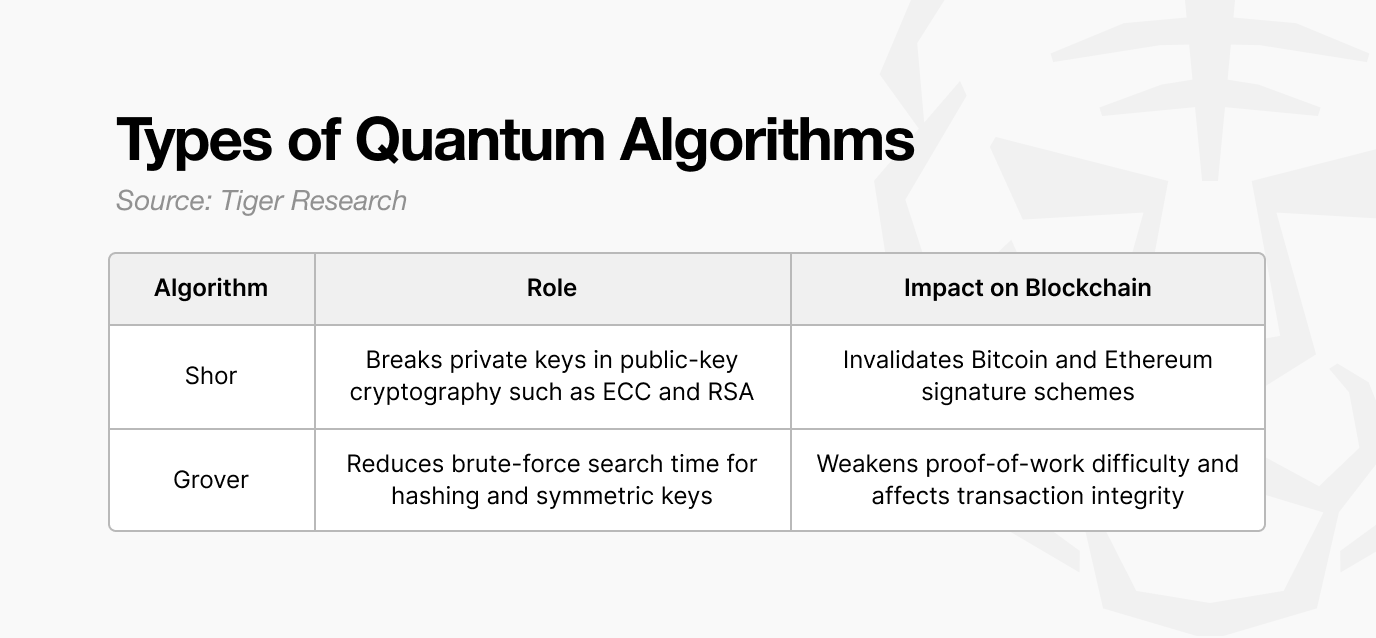

当Ekko给Ryan发送1个比特币之际,这笔交易就会朝着全网去广播。其中所涵盖的公钥信息,在量子计算机跟前宛如敞开的大门那般。采用Shor算法的量子攻击者,能够在瞬间从公钥推算出私钥,进而直接掌控该地址的全部资产。更为严峻的是,所有曾经发送过交易的地址都会持续地暴露风险,这是由于它们的公钥一直在不可篡改的链上账本里被记录着。

当前,全球存在量子威胁风险的比特币约有1900万枚,这些资产如同被放置于通明保险柜里。传统加密技术所依赖的数学难题,在量子计算跟前脆弱不堪。这不单单是理论层面的风险,一旦量子算力冲破临界点,任何未进行升级防护的区块链系统都会面临系统性的崩塌。

交易环节的致命漏洞

在区块链网络里头,内存池这个环节是相当脆弱的,常规系统有着这样的假设,那就是交易在等待被打包的那几分钟时间之内是安全的,然而量子计算机却完全把这般认知给彻底颠覆掉了,攻击者是能够实时去扫描内存池的,在交易得到确认之前伪造出新的交易,进而把资金转向由黑客所控制的地址 。

这种被称作“交易劫持”的状况,会致使整个支付体系丧失可信度,2022年某的测试网实验表明,模拟量子攻击能够在3秒之内完成交易替换,用户所看到的分明是正常的转账流程,然而资金却早已在无法看见的层面被调包了,这种威胁对于交易所以及普通用户而言同样是致命的。

密钥交换的安全革新

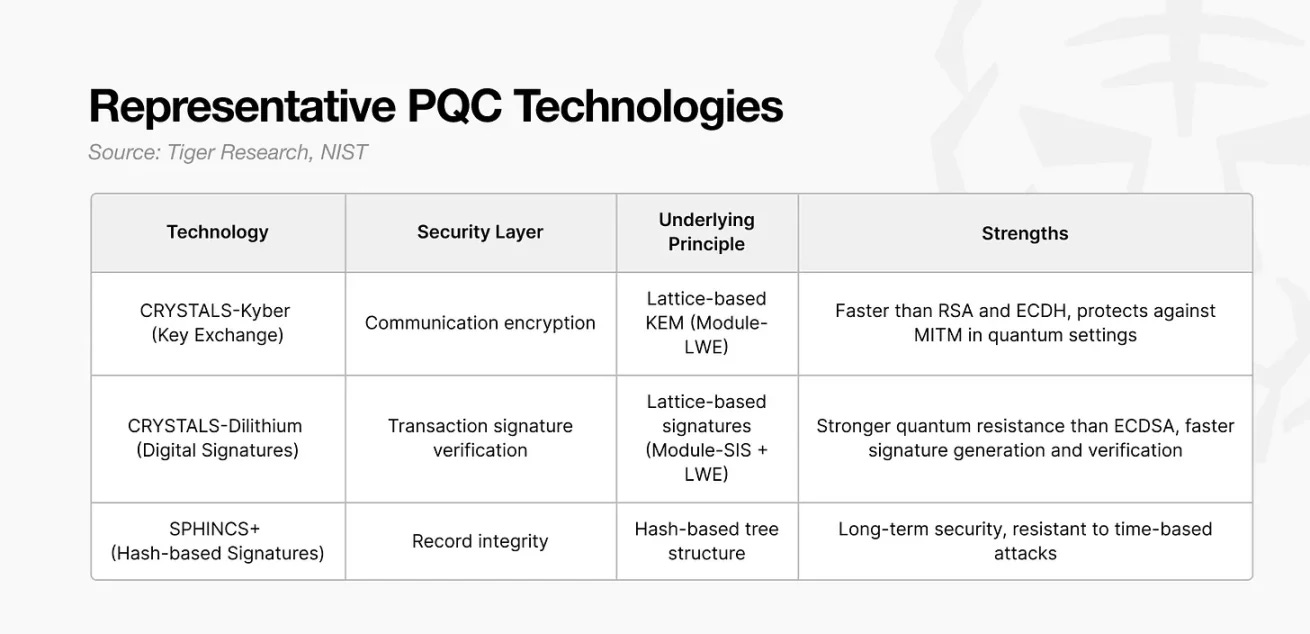

密钥交换环节起始应对之道,Kyber算法凭借基于格的数学难题构筑防护墙,名为LWE的此类问题就连量子计算机也难以破解,算法被美国国家标准技术研究院选为后量子密码标准,预计2024年步入实际部署阶段,。

处在区块链场景里,Kyber让通信的双方能够安全稳固地构建起共享密钥,它将脆弱的RSA和ECDH算法给替换掉,以给网络传输层重新搭建安全根基,在节点之间传输交易数据之际,由Kyber所形成的加密通道能够切实有效地阻挡第三方进行监听或者篡改 。

签名验证的量子防御

核心证明交易合法性的是数字签名。遭受量子攻击时,传统椭圆曲线签名会全然失效,SPHINCS+算法运用的是哈希树结构,就算攻击者获取了公钥以及签名样本,私钥信息也没法被反向推导出来。

此算法借由多层哈希树达成签名验证的操作,每一个签名均对应着树里的与众不同的路径。鉴于哈希函数具备的单向特性,系统能够保证即便面临量子攻击也不会致使关键信息出现泄露的情况。虽说签名的体积比较大,然而却为保护高价值交易而提供了一种可靠的方案 。

区块链的整体防护

比特币转账的三重防护由后量子密码技术构建而成:保障通信安全要靠Kyber,负责签名验证的是SPHINCS+,维护账本完整性的是抗量子哈希算法。这三层防御分别针对传输、验证以及存储环节,从而形成完整保护链。

实际进行部署的时候,需要对性能平衡加以考虑。SPHINCS+这个签名的体积,是传统算法的10倍之多,这有可能会对网络吞吐量产生影响。不过呢,借助优化方案,像是把大额交易和小额支付按照层次来处理,能够在安全跟效率之间寻找到可行的路径。

升级路径的现实挑战

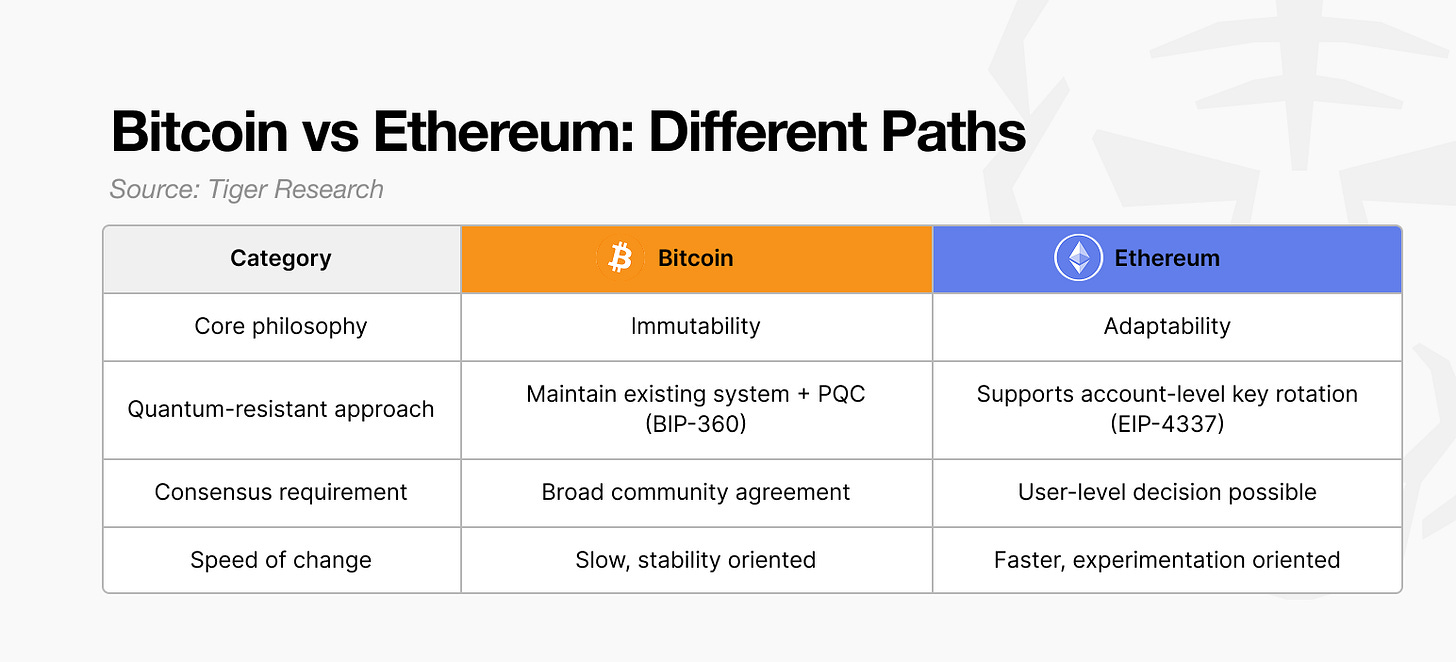

秉持审慎态度的比特币社区,在2010年出现1840亿枚比特币漏洞事件之后,开发者们更趋向于借助软分叉达成平滑升级,这样一种遵循最小化变更原则的方式,既能够维系网络共识,又能够循序渐进地引入量子防护。

全球主要的区块链项目,已经在经过测试之后,实施的是量子解决方案。预计在2025年的前后时期,首批拥有量子抗性的主网,将会投入到使用当中。这场有关安全的竞赛,其倒计时已然启动,加密的世界必须要抢在量子算力成熟之前,完成防御方面的部署工作,。

当下,量子计算正迅猛发展,于此情形下,您觉得呢,区块链行业究竟是应当优先使底层协议得以升级,亦或是着重去开发附加防护层呢?欢迎把您的见解予以分享,要是觉得本文具备价值,那就请点赞给予支持并且转发给有需要之人。