倘使你家中的电脑,抑或是手机,又或许是智能设备,要是装上了一款能够径直翻看你全部文件,还能调用你银行App,甚至能替你进行转账操作的软件,你会觉得安心吗?当下,全球规模最大的Web3安全公司发布研究表明,被众多人寄予深切期望的AI智能体,像是Skill平台,其核心安全防线或许从最初就已然有所错判了。

你以为的安全扫描其实一捅就破

不少人觉得,应用商店在进行上架事前严格扫描时,便等于已拥有安全方面最大程度的保障。然而,此次展开的研究直接将此幻想戳破。研究者们察觉当中情况,当前所运用的静态代码检测方式,实际上等同于只是单单在查找如同”坏词“一般的内容。就好比当检测规则碰到类似”读取文件+发送网络“这般的表述就会发出警报,可攻击者只要把代码编写得更委婉些,如将一条指令拆分成十句毫无实质意义的话语,那么这套检测引擎便完全如同睁眼瞎一般无法发挥作用了。

更让人忧心不已的是那被赋予深厚托付的AI审核,研究表明,当下的AI仅能从事一件事情,即核查你所宣称的功能与实际上的功能是否契合,譬如你宣称是个计算器,然而实际却暗自上传数据,这种情况是能够被察觉的,可是倘若你的代码自身暗藏一处可被远程利用的漏洞,如同一份全然合法的合同里隐匿着一个法律圈套,AI是根本无法察觉出来的。

审核没通过的软件也能装

发现了一个更离谱漏洞的研究团队,这个漏洞甚至并非技术漏洞,而是流程漏洞。在他们的演示当中,有一个名为“test-web-search”的Skill,它有着这样的表现,其扫描状态明明还显示为“待处理”,这意味着还没有完成体检,然而却已经能够在官方市场上架,并且还能让用户毫无察觉地正常下载安装。

这恰似一位病患尚未获取体检报告,便径直走进了手术室,这般时间差与流程缺陷,为恶意代码留出了堪称完美的攻击窗口,而团队正是借助此窗口,令一个表面呈现为网页搜索工具的Skill,避开了所有检测,得以成功安装至用户的宿主机上。

一条指令就能控制你的电脑

这个看起来没什么危害的搜索工具,其内部被植入有远程代码执行方面的漏洞。在它成功完成安装并运行起来之后,研究团队只是从远程发送了一句简单的指令,如此一来这个漏洞就被触发了。那结果是怎样的呢?宿主设备直接就执行了这条命令,在不存在任何阻拦的情形下,系统自带的计算器程序被远程弹出了。

这仅仅是一回演示,要是攻击者意图所为并非弹出计算器,而是将你全部文件予以删除,又或者朝着你的加密钱包开展转账行为呢?此次攻击证实,一经这般恶意Skill突破扫描防线进而进入高权限环境,你的设备便全然沦为攻击者的提线木偶,想做何事均可。

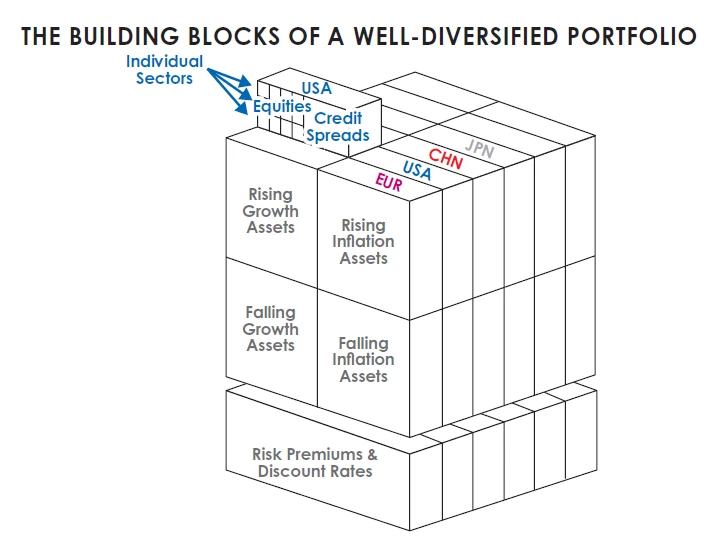

问题的根源是权限放得太宽

凭什么一个漏洞,竟会造成这般大的破坏呢?究其实质缘由在于,那些Skill运转的权限过高了。在行业当中,普遍将“审核”视作核心安全,然而却忽视了真正的安全基石理应是“运行时的隔离”。现今的Skill默认情状下能够径直访问本地文件,能够调用系统命令,甚至能够操作加密资产,这就好比是给了每一个App一把具有万能属性的钥匙。

研究团队明确地指出,这恰似苹果iOS生态的安全关键部分,向来并非App Store的审核,而是每一个App皆被置于一个名为“沙盒”的限制环境中,谁都无法触动系统的根本基础。然而当下的沙盒机制是可由用户自行选择的,并且其默认设置为关闭状态。使用者基于功能便利好用的考量,几乎不会主动去开启这个“限制环境”,致使系统长时间处于缺乏保护的状态。

别再信那个安全标签了

安全公司给出了极为直白的建议,对于普通用户而言,Skill市场里所标注的“安全”标签,仅意味着它未曾被查出存在问题,并非表明它不存在问题。在平台方构建起强制的底层隔离机制以前,最为稳妥的做法乃是,将这个AI智能体部署于一台闲置不用的设备或者虚拟机之中。

无论如何都不要使得你那个具备运行第三方代码能力的AI,挨近你的工作相关文档、密码本以及聊天记录,特别是你的加密钱包私钥。你必须进行假定,它随时都有可能转变为一个潜伏在内部泄露机密的人,将这些东西全部整理并带走。

跑得再快也得先把鞋带系紧

当下,AI 智能体赛道处在即将大爆发的前夕阶段,各种各样的新功能以及新 Skill 不断涌现出来。然而,此次的研究给每一个人都敲响了一次警钟:生态进行扩张的速度,绝对不可以超过安全建设所迈动的步伐。依靠堆砌扫描规则、提升 AI 审核,向来都无法堵住攻击者奇特的想法。

真正的安全边界,并非幻想能够检测出所有坏人,而是一开始便假设坏人会进入。并且在系统底层构建堵堵承重墙,将每个进入的“人”限定在单独的隔间里。使得它即便想要搞破坏,也无法触及你的核心资产。这场安全观念的转变,决定了AI智能体是迈向繁荣,还是沦为黑客的提款机。

当你读完这篇文章之后,你可曾去查验一下自身所使用的AI工具或者插件呢?它们究竟持有了你所处设备的什么样的权限呀?而后欢迎你在评论区域来分享一己之所得焉。